par BigCommerce Team

Les sites de commerce électronique seront toujours une cible privilégiée pour les cyberattaques. Pour les voleurs potentiels, ce sont des trésors de données personnelles et financières. Et pour les entreprises de toutes tailles, le coût d'une violation, à la fois en termes de perte de données et de confiance des clients, peut être extrêmement préjudiciable.

Les propriétaires d'entreprises de commerce électronique ne sont que trop conscients de ces problèmes et renforcent leurs mesures de sécurité. Le rapport VMWare Carbon Black 2020 Cybersecurity Outlook Report révèle que 77 % des entreprises interrogées ont acheté de nouveaux produits de sécurité au cours de l'année écoulée et que 69 % d'entre elles ont augmenté leur personnel de sécurité.

Dans ce jeu constant du chat et de la souris, alors que les détaillants en ligne ajoutent des technologies de plus en plus innovantes à leurs sites pour rester compétitifs, les cyberattaquants affinent également leurs compétences et trouvent de nouvelles vulnérabilités à exploiter. La meilleure façon de garder une longueur d'avance est de connaître les bonnes pratiques en matière de sécurité e-commerce et les types d'attaques à surveiller.

Qu'est-ce que la sécurité e-commerce ?

La fréquence et la sophistication des cyberattaques sont montées en flèche ces dernières années. La sécurité e-commerce fait référence aux mesures prises pour protéger votre entreprise et vos clients contre les cybermenaces.

Examinons quelques terminologie et acronymes courants que vous devez savoir :

1. Norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS).

PCI DSS (souvent appelé simplement « PCI ») est une norme industrielle qui garantit que les informations relatives aux cartes de crédit collectées en ligne sont transmises et stockées de manière sécurisée.

2. Organisation internationale de normalisation (ISO).

L'ISO est un organisme international de normalisation qui crée des exigences pour aider les entreprises à s'assurer que leurs produits et leurs processus sont adaptés à leur objectif. L'une de leurs normes, ISO/IEC 27001:2013, couvre la sécurité des données. Obtenir cette certification signifie qu'une entreprise assure la sécurité des données et dispose de systèmes de gestion de haute qualité, de stratégies d'aversion des risques et de pratiques commerciales standardisées.

3. Données personnelles.

Les données personnelles ou les informations personnelles désignent toutes les données qui peuvent être reliées à une personne spécifique - plus simplement, il s'agit des noms, des adresses électroniques et des numéros de téléphone. Mais les choses peuvent aussi devenir un peu plus complexes. Tout ensemble de données - même épuré des noms ou des numéros spécifiques - permettant d'identifier une personne particulière est considéré comme une donnée à caractère personnel. La protection des données personnelles est particulièrement importante lorsqu'il s'agit de réglementations sur la confidentialité des données telles que le GDPR (voir plus loin).

4. Transport Layer Security (TLS), Secure Sockets Layer (SSL) et authentification HTTPS.

L'utilisation de SSL permet d'authentifier et de chiffrer les liens entre les ordinateurs en réseau. Une fois que vous disposez d'un certificat SSL pour votre site e-commerce, vous pouvez passer de HTTP à HTTPS, qui sert de signal de confiance aux clients indiquant que votre site est sécurisé.

5. Authentification multifacteur (MFA), authentification à deux facteurs (2FA) ou vérification en deux étapes (2SV).

L'authentification multifacteur, l'authentification à deux facteurs et la validation en deux étapes sont parfois utilisées de manière interchangeable — et elles sont similaires — mais il existe des différences entre elles. Outre la saisie d'un nom d'utilisateur et d'un mot de passe, ces trois méthodes exigent au moins une autre méthode de vérification de l'identité d'un utilisateur qui se connecte à un site — comme votre boutique en ligne.

Voici une explication de haut niveau des différences :

2SV peut exiger de l'utilisateur qu'il saisisse un code à usage unique, transmis par e-mail, message texte ou appel téléphonique.

La 2FA va plus loin et peut exiger de l'utilisateur qu'il reconnaisse sa tentative de connexion via un autre appareil, comme l'ouverture d'une application spécifique sur un appareil mobile tout en se connectant à partir d'un ordinateur portable.

La MFA est similaire à la 2FA mais peut faire référence à la mise en œuvre de plus de deux facteurs d'authentification.

6. Déni de service distribué (DDoS).

Une attaque DDoS consiste à perturber le trafic d'un serveur, d'un service ou d'un réseau en le submergeant par un flot de trafic. Cette ressource sur Cloudflare, qui offre des informations plus détaillées sur les attaques DDoS, les compare à un embouteillage. Imaginez que vous tentiez d'entrer sur une route principale (ce sont vos clients et le trafic légitime) pendant les heures de pointe, toutes ces voitures sont le trafic compromis, bloquant les clients de votre boutique.

2. Les logiciels malveillants et les rançongiciels.

Les logiciels malveillants, ou « malwares », sont des logiciels que les cyberattaquants installent sur votre système. Les rançongiciels sont un type de logiciel malveillant verrouillant le système de la victime, ou empêchent l'accès aux données, jusqu'à ce qu'une rançon soit versée au cyberattaquant. Voici quelques exemples de symptômes que vous pouvez rencontrer si votre système est infecté :

Les liens vous dirigent vers la mauvaise page de destination.

De nouvelles barres d'outils ou boutons apparaissent dans votre navigateur, ou de nouvelles icônes s'affichent sur votre bureau.

Vous êtes assailli(e) de fenêtres publicitaires.

Votre système est lent ou tombe en panne à plusieurs reprises, ou votre navigateur se bloque fréquemment et ne répond plus.

Vos e-mails vous sont systématiquement renvoyés.

Qu'est-ce que la conformité et en quoi est-elle différente de la sécurité ?

Les concepts de conformité et de cybersécurité sont souvent utilisés de manière interchangeable — et à certains égards, ils sont liés. Mais il existe des différences importantes.

La conformité fait référence à la capacité de respecter un ensemble spécifique de normes définies par des gouvernements ou des institutions privées, et le non-respect de ces normes peut avoir des répercussions juridiques. Mais le respect de ces normes de conformité ne signifie pas nécessairement que votre site e-commerce est entièrement sécurisé. (Veuillez noter qu'il existe de nombreuses normes de conformité que votre entreprise peut être tenue de respecter. Nous n'abordons ici que plusieurs des principales réglementations liées à la cybersécurité).

1. Norme de sécurité des données de l'industrie des cartes de paiement (PCI-DSS).

Toute entreprise qui gère des transactions par carte de crédit doit se conformer aux exigences de la norme PCI-DSS autour de la protection des données des titulaires de cartes, quels que soient son chiffre d'affaires ou le volume de ses transactions par carte de crédit. Ces normes de sécurité des données sont définies par le Conseil des normes de sécurité PCI (PCI SSC) et appliquées par les sociétés émettrices de cartes bancaires.

2. Règlement général sur la protection des données (RGPD).

Le GDPR est une loi relativement récente promulguée dans l'Union européenne pour assurer la protection des données personnelles et de la vie privée des citoyens de l'Espace économique européen (EEE). Et cela ne s'applique pas seulement aux entreprises de l'UE. Si vous vendez des produits à l'international à l'un de ces citoyens, vous devrez vous conformer au RGPD lorsque vous traiterez l'une de leurs données.

3. Loi californienne sur la protection de la vie privée des consommateurs (CCPA).

Après la mise en œuvre du RGPD dans l'UE, l'État de Californie a commencé à mettre en œuvre sa propre loi sur la protection des données. La date limite pour les entreprises travaillant avec ou employant des résidents de la Californie pour se conformer à la CCPA est le 1 janvier 2020. L'esprit de la CCPA est similaire au RGPD, car il vise à protéger les données et la confidentialité des citoyens privés, mais il existe quelques différences importantes. Bien qu'il s'agisse de la norme de protection des données la plus récente et la plus poussée aux États-Unis, au moins 15 autres États disposent d'un certain type de normes de protection de la vie privée ou des données.

Les plus grandes menaces pour la sécurité de votre site e-commerce

Les types et les méthodes de cyberattaque sont vastes et variés, et il serait presque impossible de les examiner tous dans un seul article. Mais certains d'entre eux sont devenus essentiels pour renforcer la sécurité e-commerce.

1. Phishing.

Le phishing est un type d'ingénierie sociale, qui fait référence aux méthodes utilisées par les cyberattaquants pour inciter les victimes (généralement par e-mail, SMS ou téléphone) à fournir des informations privées telles que des mots de passe, des numéros de compte, des numéros de sécurité sociale, etc.

Remarque concernant BigCommerce : BigCommerce ne vous enverra jamais un e-mail contenant un lien permettant de mettre à jour votre boutique ou vos informations de connexion. Si vous recevez un e-mail, un appel téléphonique ou un SMS de « BigCommerce » dans lequel les informations personnelles sont demandées, contactez directement le service client pour validation.

2. Les logiciels malveillants et les rançongiciels.

Lorsque votre appareil ou votre réseau est infecté par un logiciel malveillant ou un rançongiciel — un type de logiciel malveillant — vous risquez d'être bloqué dans l'accès à toutes vos données et systèmes importants. Les temps d'arrêt coûtent cher, mais des sauvegardes régulières des données de votre site peuvent vous aider à éviter que cela ne soit un coup dur pour votre entreprise. Et en ne cliquant pas sur des liens suspects ou en évitant d'installer des logiciels inconnus sur un ordinateur, vous pouvez mieux vous protéger contre les attaques.

3. Injection SQL.

Vous risquez de rencontrer des problèmes si votre site e-commerce stocke des données dans une base de données SQL de manière non sécurisée. Si elle n'est pas correctement validée, une requête malveillante injectée dans un paquet de données utiles peut permettre au cyberattaquant d'afficher et même de manipuler n'importe quelle information dans une base de données.

4. Cross-site scripting (XSS).

XSS consiste à insérer un morceau de code malveillant (généralement JavaScript) dans une page Web. Contrairement à d'autres types d'attaques, celle-ci n'a pas d'impact sur le site lui-même, mais sur les utilisateurs de cette page (c'est-à-dire vos clients) qu'elle expose à des logiciels malveillants, à des tentatives de hameçonnage, etc.

5. E-skimming.

L'e-skimming est une méthode de vol d'informations de cartes de crédit et de données personnelles à partir des pages de traitement des cartes de paiement sur les sites de e-commerce. Les cyberattaquants accèdent à votre site par le biais d'une tentative d'hameçonnage réussie, d'une attaque par force brute, d'un XSS ou de tiers compromis, puis capturent en temps réel les informations de paiement que vos clients saisissent sur la page de paiement.

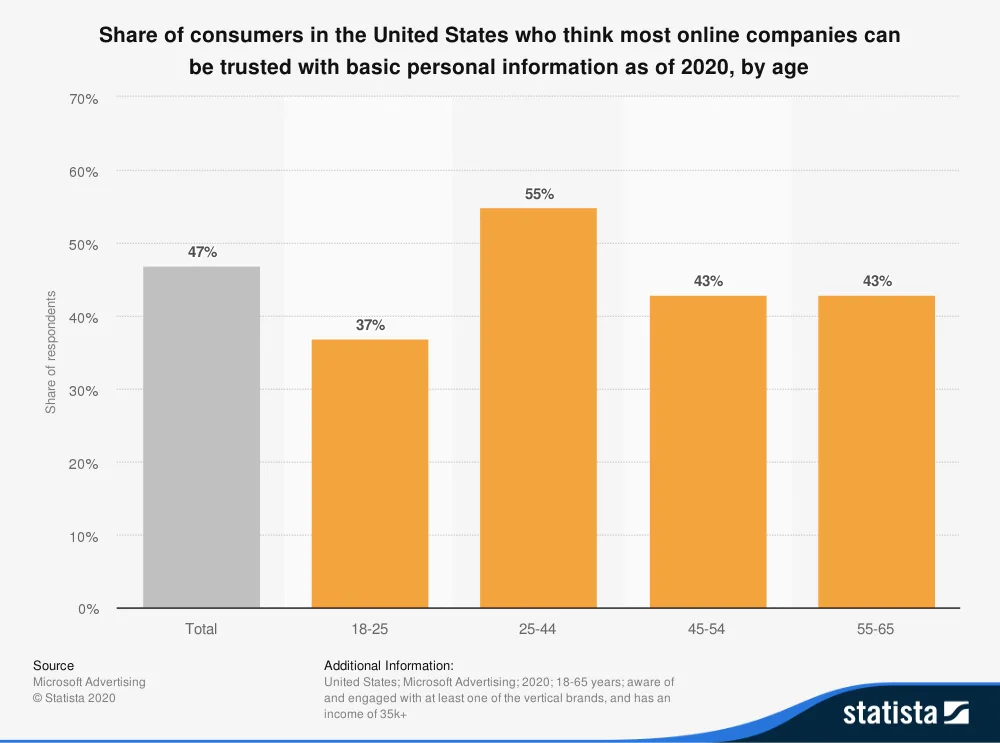

Les bonnes pratiques en matière de sécurité e-commerce

Les normes de conformité mentionnées ci-dessus ne sont pas près de disparaître. En fait, les tendances en matière de confidentialité indiquent que nous devrions nous attendre à davantage de réglementations à l'avenir, car les personnes de tous âges sont de plus en plus préoccupées par la façon dont leurs données sont traitées.

Ce Data Breach Investigations Report examine en profondeur les tendances en matière de cyberattaques dans le secteur de la vente au détail. Les informations de paiement sont les principales cibles, et les attaques e-commerce continuent d'augmenter alors que les violations de points de vente et les utilisations de skimmers de cartes sont, dans l'ensemble, en baisse.

Si une violation de la sécurité de votre site e-commerce entraîne une perte de données clients, les amendes associées — et l'atteinte à la réputation de votre marque — pourraient être dévastatrices.

1. Implémentez des mots de passe robustes et uniques — et veillez à ce que vos clients en fassent autant.

Selon le Verizon Data Breach Investigations Report 2020, 37 % des violations de données d'identification ont utilisé des identifiants volés ou faibles. Il vaut la peine de faire un effort supplémentaire pour s'assurer que vous, vos employés et vos clients appliquent les bonnes pratiques en matière de mots de passe robustes :

Les mots de passe forts comportent au moins huit caractères et contiennent des lettres majuscules et minuscules, des chiffres et des symboles.

Les mots de passe ne doivent jamais être partagés — chaque utilisateur doit disposer d'un nom d'utilisateur et d'un mot de passe uniques et privés pour se connecter.

N'utilisez jamais le même mot de passe pour d'autres identifiants de connexion que celui que vous utilisez pour votre site de e-commerce.

Pensez à utiliser un gestionnaire de mots de passe.

Ne partagez jamais publiquement des informations sensibles telles que votre date de naissance, votre numéro de sécurité sociale ou toute autre information que vous pouvez utiliser pour répondre à des questions de sécurité.

« N'utilisez aucune forme du nom d'administrateur fourni par défaut. Les cyberattaquants écrivent des scripts qui tournent jour et nuit en essayant sans cesse de se connecter au panneau d'administration. Si vous utilisez un mot similaire à « admin », ils auront plus de chances de pirater le système. » -Jason Simmons, PDG, Dead Soxy

2. Protégez vos appareils.

Que vous disposiez d'un ordinateur dans un bureau personnel ou d'un poste équipé d'un système informatique entièrement en réseau, assurez-vous que vos appareils connectés soient cyber-sécurisés grâce à des logiciels antivirus, des pare-feu ou une autre méthode de protection appropriée contre les menaces.

3. Se protéger contre les tentatives d'ingénierie sociale.

L'un des meilleurs moyens d'éviter les infections par des logiciels malveillants est d'éviter de tomber dans les pièges du phishing. Ne fournissez jamais d'informations personnelles, quel que soit leur niveau, sans avoir vérifié l'identité du destinataire. Par ailleurs, aucune organisation légitime ne vous demandera jamais de partager votre mot de passe.

Ne cliquez jamais sur les liens apparaissant dans les e-mails suspects, car ils peuvent vous conduire à une page Web qui ressemble à une page de connexion familière mais qui sert en réalité à voler vos informations. Et ne téléchargez pas de pièces jointes que vous n'attendiez pas déjà.

Il existe plusieurs manières de distinguer les tentatives d'hameçonnage des e-mails légitimes ; voici ce que vous devez rechercher :

L'orthographe et les erreurs grammaticales évidentes dans l'objet ou le corps d'un e-mail peuvent indiquer un expéditeur suspect.

Examinez attentivement le domaine de l'expéditeur de l'e-mail. Ils sont souvent conçus pour ressembler à un domaine familier, mais sont différents d'une seule lettre (par exemple, Bigcommerce.com pourrait devenir BgCommerce.com).

Il en va de même pour toutes les URL sur lesquelles vous pouvez cliquer. À première vue, ils peuvent sembler légitimes, mais l'orthographe peut être erronée d'une seule lettre dans l'espoir que vous ne le remarquiez pas et cliquiez quand même sur un domaine dangereux.

Les e-mails suspects peuvent vous inciter à faire quelque chose, comme un transfert d'argent ou l'autorisation d'un débit, et vous donner une raison pour laquelle vous devez le faire immédiatement.

4. Implémentez des facteurs d'authentification supplémentaires.

Il peut parfois s'agir d'une charge, mais l'utilisation de la vérification en deux étapes, de l'authentification à deux facteurs ou de l'authentification multifacteur vous garantit que vous et vos utilisateurs autorisés êtes les seules personnes à vous connecter à votre boutique. Compte tenu des conséquences potentielles d'une fraude, cela en vaut la peine.

5. Stockez uniquement les données client dont vous avez besoin.

En matière de stockage des données, l'essentiel est de ne jamais conserver plus que ce dont vous avez besoin pour mener à bien votre activité. Mais pour déterminer ce que cela signifie exactement pour vous, il faut tenir compte d'un grand nombre de facteurs.

En particulier avec le nombre croissant de réglementations en matière de confidentialité des données, il est important d'établir avec soin la philosophie de votre propre entreprise pour équilibrer l'expérience client, la facilité d'utilisation et la sécurité de l'entreprise.

« Gardez toujours les données critiques de vos clients séparées des autres informations en segmentant votre réseau. Déployez des pare-feu et réalisez des audits pour vous assurer que toutes vos mesures de sécurité fonctionnent comme elles sont censées le faire. » - Shane Barker, ShaneBarker.com

6. Assurez-vous que votre site soit toujours à jour.

La sécurité est un jeu permanent de chat et de souris. Les cyberattaquants identifient les vulnérabilités ; les ingénieurs logiciels les corrigent. Si vous utilisez une plateforme e-commerce SaaS comme BigCommerce, les mises à jour de votre logiciel sont prises en charge automatiquement. Mais avec les solutions de e-commerce sur site, votre entreprise est responsable de l'implémentation de toutes les mises à jour, corrections de bogues ou correctifs de vulnérabilité du logiciel qui alimente votre boutique.

« Avec notre précédente plateforme de e-commerce, il y avait des mises à jour de sécurité permanentes que nous devions installer manuellement et qui entraînaient toujours la « rupture » de quelque chose d'autre. Nous avons dû créer un site secondaire de type sandbox pour tester les mises à jour de sécurité avant de les télécharger sur notre site réel. Comme vous pouvez l'imaginer, c'était loin d'être idéal. » -Billy Thompson, Président, Thompson Tee

7. Passez à HTTPS.

L'hébergement HTTPS sécurisé, qui nécessite un certificat SSL, permettra de sécuriser votre site Web. C'est également une aubaine pour votre service marketing, car Google pénalise les sites Web avec HTTP dans les classements de recherche organique. HTTPS envoie un signal de confiance positif à vos acheteurs, en particulier ceux qui connaissent le numérique.

8. Sauvegardez vos données.

Si vous êtes victime d'une violation et que vous perdez l'accès à vos données, vous ne pourrez vous passer d'une sauvegarde qui vous aidera à remettre votre entreprise sur les rails le plus rapidement possible.

9. Examinez régulièrement tous les plug-ins et intégrations tierces.

Faites l'inventaire de toutes les solutions tierces que vous utilisez sur votre boutique. Assurez-vous de les connaître et évaluez le niveau de confiance que vous continuez à accorder à ce tiers. Si vous ne les utilisez plus, supprimez cette intégration de votre boutique. L'idée est de permettre au plus petit nombre de parties d'avoir accès aux données de vos clients, tout en faisant progresser votre entreprise.

Doublez votre visibilité sur la sécurité pendant la période des fêtes

La période des fêtes de fin d'année est, malheureusement, une période où l'on peut s'attendre à un plus grand nombre de tentatives de fraude et de cybercriminalité. Tout le monde est très occupé, et le trafic sur les sites de e-commerce connaît d'énormes pics, ce qui rend difficile la surveillance des comportements anormaux. Les cyberattaquants le savent — et considèrent ceci comme une opportunité.

Voici quelques mesures que vous pouvez prendre pour assurer la sécurité de votre site Web pendant la période des fêtes de fin d'année :

1. Faites un contrôle de sécurité avant les fêtes.

« La période des fêtes de fin d'année est le moment où une bonne majorité des cyberattaques de e-commerce ont lieu, profitant du rush des vacances. Les détaillants doivent s'y préparer à l'avance et effectuer un contrôle de sécurité approfondi avant le début de la saison des fêtes. Cela devrait inclure la recherche de logiciels malveillants dans les systèmes de point de vente et l'amélioration de la sécurité des serveurs Web. » -Shane Barker, ShaneBarker.com

Votre audit de sécurité pour les fêtes de fin d'année doit également inclure un examen de qui a accès à quoi :

« N'oubliez pas d'examiner les comptes d'administrateur et les privilèges pour votre boutique, votre logiciel de marketing et d'autres outils. Désactivez ou supprimez les comptes inutilisés. Mettez à jour les autorisations pour refléter les workflows réels pour des utilisateurs particuliers. » -Jordan Brannon, Président, Coalition Technologies

2. Augmentez votre protection contre la fraude.

Une forte hausse du nombre d'acheteurs s'accompagne souvent d'une augmentation de l'activité frauduleuse. Selon l'enquête TransUnion Holiday Retail Fraud Survey de 2019, 46 % des clients craignent d'être victimes d'une fraude lors de leurs achats pendant les fêtes de fin d'année.

« Une autre forme de cyber-risque et l'un des plus grands dangers auxquels sont exposées les marques de e-commerce aujourd'hui est l'escroquerie liée à la rétrofacturation. Les cyberattaquants obtiennent des informations sur les cartes de crédit ainsi que des informations d'identification et se lancent dans des dépenses effrénées. Le détaillant reçoit une commande et l'expédie sans y réfléchir à deux fois. Pour ensuite recevoir une rétrofacturation à un moment donné parce que la transaction a été marquée comme frauduleuse. Le détaillant ne peut pas contester et est contraint de rembourser la commande et les marchandises qui ont disparu depuis longtemps. Les programmes de fidélisation et les cartes-cadeaux viennent encore renforcer ce phénomène.

« Ce type de cyberfraude est très difficile à appréhender. Après avoir perdu des milliers de produits, nous avons commencé à utiliser l'application Eye4fraud.com pour BigCommerce. L'application nous indique en temps réel si chaque commande doit être expédiée ou non et nous offre une garantie pour toute rétrofacturation. » -Jason Simmons, PDG, Dead Soxy

3. Préparez votre équipe de service client.

Veillez à ce que votre équipe et vous-même soyez préparés à faire face aux menaces courantes, notamment en mettant en place une procédure claire de vérification de l'identité des clients qui demandent des modifications de leurs commandes ou de leurs comptes.

4. Disposez d'un plan de mise à jour de sécurité.

Il est conseillé de verrouiller votre boutique pour les fêtes et de ne pas y apporter trop de changements, afin d'éviter les risques supplémentaires que cela peut entraîner. Mais cette règle générale ne s'applique pas à la sécurité et à la correction des vulnérabilités de votre site. Cela s'applique surtout si vous disposez d'une solution de e-commerce sur site (les commerçants de BigCommerce peuvent souffler !). Vous devez disposer d'un plan éprouvé pour les mises à jour du site si elles s'avèrent nécessaires pour assurer la sécurité de votre entreprise et de vos clients.

Comment BigCommerce vous aide à sécuriser votre entreprise

Chaque partie de la plateforme BigCommerce est conçue dans un souci de sécurité. Notre plateforme e-commerce SaaS multi-tenant vous aide à réduire votre coût total de possession ; votre organisation n'est pas responsable de la maintenance des serveurs, de l'installation des mises à jour ou du correctif des serveurs lorsque des vulnérabilités de sécurité sont détectées.

1. Les avantages du SaaS.

Les applications SaaS de qualité supérieure comme BigCommerce offrent des couches de sécurité robustes ainsi que des cadres rigoureux de prévention contre la fraude, ainsi qu'en matière de normes de sécurité de l'information et de conformité. De plus, les mises à jour et correctifs de sécurité sont gérés par le fournisseur SaaS, ce qui élimine une partie de la charge de travail de ses utilisateurs.

Avec le passage à Google Cloud Platform, les avantages de BigCommerce en matière de sécurité n'ont fait qu'augmenter, offrant aux commerçants des mesures de sécurité supplémentaires, notamment une protection extrêmement fiable contre les attaques DDoS.

De plus, BigCommerce maintient la conformité PCI au nom des commerçants et est certifié ISO 27001 par la norme internationale décrivant les bonnes pratiques en matière de systèmes de gestion de la sécurité de l'information.

« Les exigences, la complexité et le coût de la PCI ne cessent d'augmenter. L'atténuation de ce phénomène nécessite virtuellement un passage au SaaS. » -Jason Greenwood, Directeur, Solutions & Delivery, Moustache Republic

2. Sécurité et confidentialité dès la conception.

BigCommerce prend la sécurité et la confidentialité très au sérieux, en construisant à la fois nos produits et notre interface avec les clients. Nous allons plus loin et plaçons des limites autour de la façon dont nous interagissons avec les données d'un commerçant.

Les données et les clients de nos commerçants appartiennent à eux et seulement à eux. Pour sécuriser au maximum les informations de paiement de vos clients, les données de paiement sensibles sont chiffrées en transit et ne reposent pas sur l'infrastructure de BigCommerce.

Conclusion

Le développement d'une bonne sécurité e-commerce est d'une importance vitale pour la réussite de votre entreprise. Vous ne pouvez pas vous permettre de perdre la confiance de vos clients en exposant leurs données personnelles. En utilisant une plateforme SaaS comme BigCommerce, vous pouvez consacrer plus de temps à la croissance de votre entreprise — et moins de temps à la surveillance et à la maintenance de la sécurité.

Mais cela ne signifie pas que vous n'avez rien à faire de votre côté. Avoir de bonnes pratiques en matière de gestion des mots de passe, faire attention aux liens et aux pièces jointes de vos e-mails et examiner régulièrement vos intégrations tierces sont des éléments particulièrement importants, même pour les commerçants sur notre plateforme SaaS sécurisée.

En suivant les conseils de cet article et en restant au courant de ce qui se passe dans le domaine de la cybersécurité, vous pouvez offrir à vos clients une expérience d'achat en laquelle ils peuvent avoir confiance.

Pour en savoir plus sur la sécurité dans SaaS, consultez cette fiche technique.

Ce document ne constitue pas un conseil juridique, fiscal, professionnel ou financier et BigCommerce décline toute responsabilité à l'égard de ce document. Veuillez consulter votre avocat ou votre conseiller professionnel pour toute question juridique, professionnelle ou financière spécifique.

BigCommerce Team

BigCommerce est l'une des premières plateformes de e-commerce qui permet aux entreprises de se développer grâce à sa flexibilité et son évolutivité. Nous sommes résolus à accompagner nos clients dans le développement de leurs entreprises et l'amélioration de leurs performances. Grâce à notre expertise sur les tendances, les meilleures pratiques et les innovations en matière de e-commerce, nous fournissons des informations approfondies sur les stratégies B2C et B2B, permettant aux entreprises de prospérer sur le marché numérique dynamique d'aujourd'hui.